Dalam banyak kasus serangan siber, setelah berhasil mendapatkan pijakan awal pada satu titik dalam jaringan (misalnya, melalui phishing atau kerentanan web), penyerang akan berusaha untuk bergerak secara lateral (lateral movement) ke sistem lain yang lebih berharga atau sensitif di dalam jaringan yang sama. Jaringan yang 'datar' (flat network), di mana semua perangkat berada dalam satu subnet besar tanpa pembagian logis, sangat rentan terhadap pergerakan lateral ini. Sekali masuk, penyerang memiliki pandangan luas dan akses mudah ke banyak sumber daya lainnya. Di sinilah konsep segmentasi jaringan menjadi krusial dari perspektif keamanan. Segmentasi adalah praktik membagi jaringan yang lebih besar menjadi segmen-segmen yang lebih kecil dan terisolasi secara logis atau fisik. Tujuannya adalah untuk membatasi jangkauan kerusakan (blast radius) jika terjadi kompromi dan mencegah penyerang dengan mudah berpindah dari satu segmen ke segmen lain.

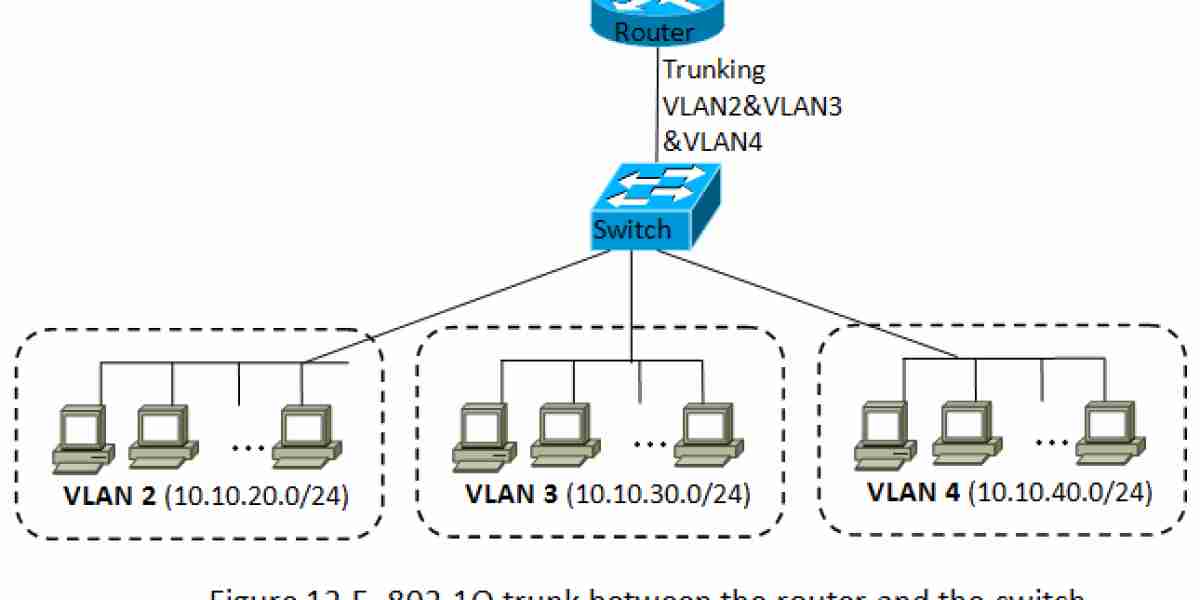

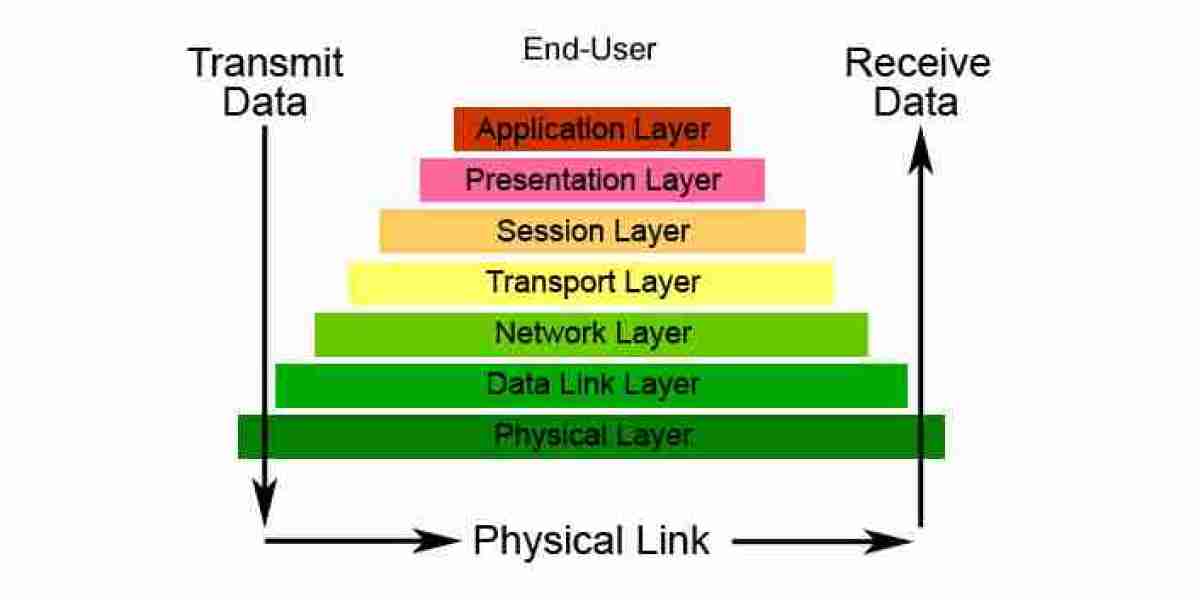

Salah satu metode yang paling umum dan efektif untuk mencapai segmentasi jaringan secara logis adalah melalui penggunaan VLAN (Virtual Local Area Network). VLAN memungkinkan administrator jaringan untuk mengelompokkan perangkat, terlepas dari lokasi fisik mereka di switch yang sama atau berbeda, ke dalam jaringan virtual yang terpisah. Lalu lintas data antar VLAN tidak dapat berkomunikasi secara langsung; ia harus melewati perangkat Layer 3, biasanya router atau switch Layer 3, yang bertindak sebagai gerbang antar segmen. Dari sudut pandang keamanan, inilah manfaat utama VLAN: ia secara inheren membatasi gerakan lateral di Layer 2. Penyerang yang berhasil mengkompromikan sebuah mesin di satu VLAN tidak akan serta merta dapat mengakses semua mesin di VLAN lain tanpa terlebih dahulu menembus kontrol keamanan yang ditempatkan pada perangkat Layer 3 yang menghubungkan VLAN-VLAN tersebut.

Dengan menerapkan segmentasi jaringan menggunakan VLAN, organisasi dapat menciptakan zona keamanan yang berbeda berdasarkan tingkat kepercayaan atau fungsi (misalnya, memisahkan jaringan untuk karyawan, tamu, server, perangkat IoT, sistem keuangan, atau sistem kritis lainnya). Titik kontrol kritis untuk menerapkan kebijakan keamanan yang ketat kemudian bergeser ke perangkat Layer 3 yang melakukan inter-VLAN routing. Di sinilah firewall rules dapat dikonfigurasi untuk secara granular menentukan lalu lintas apa saja yang diizinkan atau dilarang antar segmen, misalnya, melarang VLAN tamu mengakses jaringan server atau membatasi komunikasi antar segmen pengguna yang berbeda. Implementasi VLAN, meskipun memerlukan manajemen switch dan router yang mendukungnya, adalah praktik keamanan fundamental yang secara signifikan meningkatkan ketahanan jaringan terhadap serangan siber, membuat upaya lateral movement menjadi jauh lebih sulit dan terdeteksi, serta mempermudah penerapan dan pengelolaan kebijakan keamanan jaringan yang lebih spesifik.