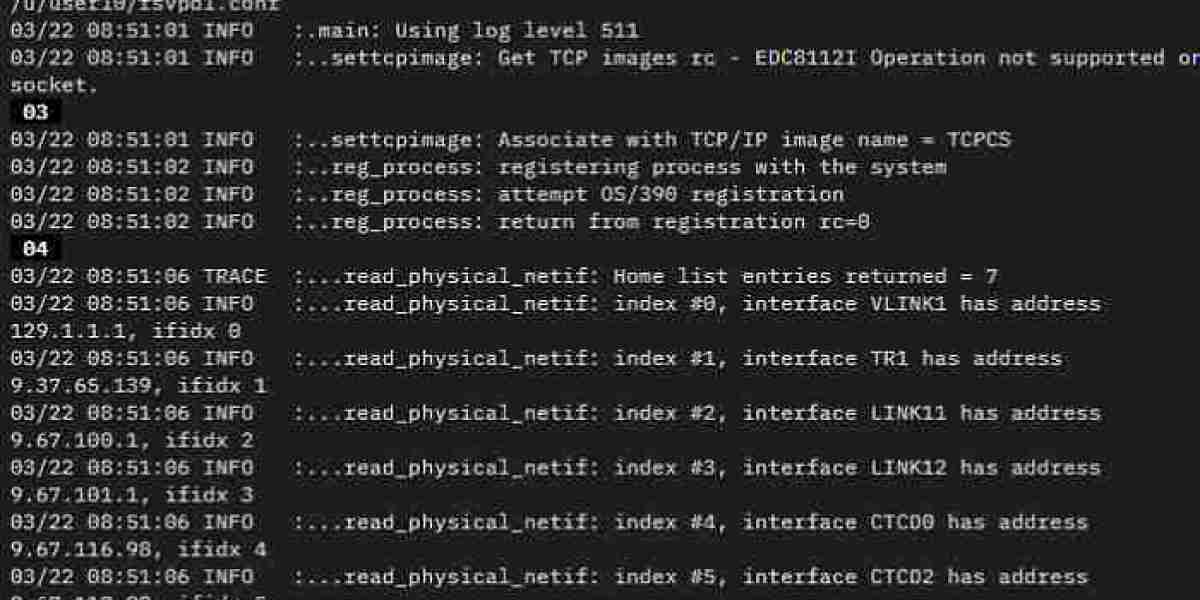

Dalam dunia keamanan siber modern, membangun sistem yang hanya bergantung pada perlindungan pasif tidak lagi cukup. Organisasi harus menerapkan pendekatan proaktif dengan mengembangkan sistem keamanan berbasis pemantauan (monitoring) dan logging untuk mendeteksi serta merespons ancaman siber secara real-time. Logging adalah proses pencatatan semua aktivitas sistem, aplikasi, dan jaringan, yang kemudian dianalisis melalui sistem pemantauan untuk mengidentifikasi pola-pola mencurigakan. Dengan pendekatan ini, administrator jaringan dapat mendeteksi serangan yang sedang berlangsung atau potensi pelanggaran sebelum menyebabkan kerusakan serius.

Sistem pemantauan yang efektif biasanya melibatkan penggunaan SIEM (Security Information and Event Management), IDS (Intrusion Detection System), atau NIDS (Network Intrusion Detection System) yang bekerja secara otomatis memantau lalu lintas jaringan, peristiwa sistem, dan log pengguna. Log yang dikumpulkan harus disimpan secara terpusat dan dienkripsi agar tidak dimanipulasi oleh pihak tidak bertanggung jawab. Keberhasilan dari sistem ini sangat ditentukan oleh konsistensi dalam konfigurasi log, pengaturan notifikasi ketika ada aktivitas mencurigakan, serta kemampuan tim keamanan dalam membaca dan merespons hasil analisis. Dengan menggabungkan logging dan monitoring secara menyeluruh, sistem keamanan tidak hanya mendeteksi, tetapi juga mencegah dan merespons insiden secara efisien.

Bagi praktisi ethical hacking dan profesional keamanan informasi, membangun sistem berbasis pemantauan dan logging adalah fondasi penting dalam framework keamanan berkelanjutan. Tidak hanya untuk mendeteksi serangan eksternal, sistem ini juga berguna untuk melacak insider threat, misalnya aktivitas mencurigakan dari pengguna internal. Selain itu, dokumentasi log dapat digunakan untuk audit keamanan dan pelaporan kepatuhan terhadap regulasi seperti ISO 27001, GDPR, atau UU Perlindungan Data Pribadi (PDP) di Indonesia. Dengan sistem pemantauan dan logging yang tepat, organisasi mampu meningkatkan ketahanan digital, merespons lebih cepat terhadap insiden, dan menjaga kepercayaan pengguna terhadap integritas sistem informasi mereka.