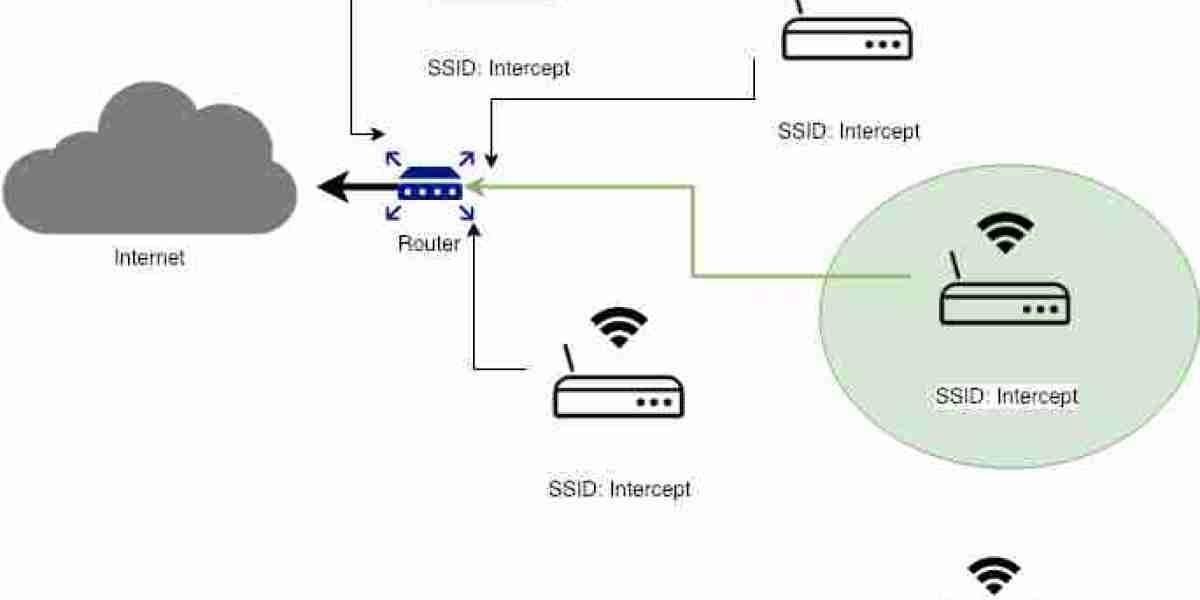

Di tengah kompleksitas ancaman siber, salah satu celah keamanan yang paling mendasar namun berbahaya adalah Rogue Access Point (AP). Berbeda dengan Evil Twin yang meniru jaringan sah, Rogue AP adalah titik akses nirkabel yang dipasang di dalam jaringan kabel perusahaan tanpa otorisasi dari tim IT. Seringkali, perangkat ini dipasang bukan dengan niat jahat, melainkan oleh karyawan yang hanya menginginkan koneksi Wi-Fi yang lebih baik di area kerja mereka. Namun, dari perspektif keamanan, tindakan ini sama saja dengan membuka pintu belakang yang lebar, melewati semua lapisan pertahanan seperti firewall dan sistem deteksi intrusi. Rogue AP yang tidak dikonfigurasi dengan benar (misalnya tanpa enkripsi atau menggunakan kata sandi lemah) secara langsung mengekspos jaringan internal yang sensitif ke udara, memungkinkan penyerang mana pun dalam jangkauan untuk mendapatkan akses langsung ke aset digital perusahaan.

Mengidentifikasi keberadaan Rogue AP memerlukan pendekatan yang sistematis dan berlapis. Metode paling dasar adalah melakukan survei fisik atau war driving/walking secara berkala untuk mendeteksi sinyal Wi-Fi yang tidak dikenal di dalam properti perusahaan. Namun, untuk deteksi yang lebih andal dan berkelanjutan, organisasi harus memanfaatkan teknologi. Penggunaan Wireless Intrusion Prevention System (WIPS) adalah solusi paling efektif, karena sistem ini secara aktif memonitor spektrum radio untuk mendeteksi AP yang tidak sah dan dapat memberikan peringatan secara real-time. Alternatif lain adalah dengan melakukan pemindaian jaringan secara rutin menggunakan alat seperti Nmap atau penganalisis Wi-Fi khusus. Alat-alat ini dapat memetakan semua perangkat yang terhubung ke jaringan dan membandingkan daftar alamat MAC dari AP yang terdeteksi dengan inventaris AP resmi milik perusahaan, sehingga setiap perangkat asing dapat segera diidentifikasi.

Setelah sebuah Rogue AP terdeteksi, langkah mitigasi harus dilakukan dengan cepat. Langkah pertama adalah melacak lokasi fisik perangkat tersebut—seringkali dengan triangulasi sinyal—dan segera mencabutnya dari jaringan kabel. Namun, tindakan reaktif saja tidak cukup; pencegahan adalah kuncinya. Implementasi Network Access Control (NAC) 802.1X adalah pertahanan proaktif yang sangat kuat, karena NAC akan mencegah perangkat tidak terdaftar untuk mendapatkan akses ke jaringan sejak awal. Selain itu, menerapkan keamanan port (port security) pada switch, seperti menonaktifkan port yang tidak digunakan dan membatasi alamat MAC yang diizinkan per port, dapat secara signifikan mempersulit pemasangan perangkat liar. Menggabungkan kontrol teknis ini dengan edukasi berkelanjutan kepada karyawan tentang bahaya Rogue AP akan menciptakan lingkungan jaringan yang jauh lebih aman dan terkendali.