Fondasi utama untuk menguasai seni penetration testing secara etis adalah memiliki lingkungan latihan yang terkendali dan aman. Menguji tool atau teknik hacking pada sistem "hidup" tanpa otorisasi yang jelas adalah tindakan ilegal dan dapat menimbulkan kerusakan serius. Inilah sebabnya mengapa setiap profesional keamanan siber, terutama yang berfokus pada pengujian penetrasi, perlu membangun laboratorium siber pribadinya. Lingkungan ini menyediakan ruang aman untuk bereksperimen dengan serangan, memahami cara kerja eksploitasi, dan mempraktikkan metodologi pen testing tanpa risiko yang merugikan. Salah satu target paling populer dan direkomendasikan untuk memulai adalah Metasploitable2, sebuah mesin virtual yang sengaja dibuat dengan banyak kerentanan umum untuk tujuan edukasi dan latihan, menjadikannya studi kasus sempurna untuk lab hacking pertama Anda.

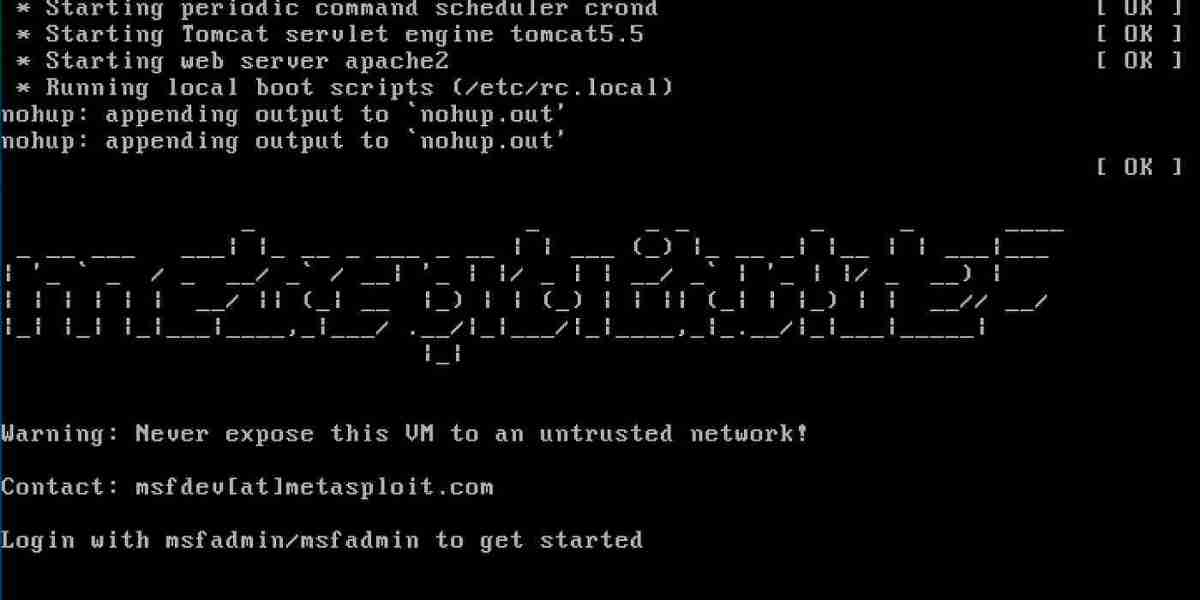

Membangun lingkungan pengujian penetrasi menggunakan Metasploitable2 relatif mudah dengan bantuan platform virtualisasi seperti VirtualBox atau VMware. Langkah awalnya melibatkan pengunduhan image Metasploitable2 dari sumber terpercaya. Image ini biasanya dalam format yang siap diimpor ke perangkat lunak virtualisasi Anda. Setelah file didapatkan, Anda cukup mengimpornya ke VirtualBox, dan mesin virtual Metasploitable2 akan siap dijalankan. Sangat penting untuk mengkonfigurasi pengaturan jaringan mesin virtual ini agar terisolasi dari jaringan utama Anda. Menggunakan mode jaringan "Internal Network" atau "Host-Only Adapter" dan menempatkan mesin target (Metasploitable2) serta mesin penyerang Anda (misalnya, Kali Linux) dalam jaringan virtual yang sama akan memastikan bahwa semua aktivitas pengujian penetrasi tetap berada dalam batas-batas lab Anda, mencegah potensi "kebocoran" serangan ke jaringan luar.

Dengan Metasploitable2 berjalan dan terhubung dalam jaringan virtual yang terisolasi bersama tool hacking Anda, lingkungan latihan pen testing Anda kini siap digunakan. Jelajahi berbagai layanan yang berjalan di Metasploitable2, yang dirancang dengan sengaja memiliki banyak kerentanan klasik seperti pada FTP, SSH, Samba, serta aplikasi web yang lemah. Ini adalah kesempatan emas untuk mempraktikkan tahapan serangan siber yang telah dibahas sebelumnya, mulai dari reconnaissance pasif dan aktif, scanning port dan layanan, hingga mencoba berbagai eksploitasi untuk mendapatkan akses. Menggunakan framework seperti Metasploit, yang kompatibel dengan Metasploitable2, akan memberikan pengalaman realistis dalam menargetkan dan mengeksploitasi kerentanan yang ada. Latihan berulang pada target yang sengaja dibuat rentan ini adalah cara paling efektif untuk mengasah keterampilan teknis dan memahami dasar-dasar penetration testing dalam lingkungan yang aman dan etis.